|

A

A

A

(a cura del Dott. Greg)  A differenza degli Stati Uniti, in Italia la cultura hacker passa per canali molto

diversi. Infatti, dalle nostre parti i primi hacker comparvero trent'anni dopo,

con l'arrivo dei primi computer giocattolo come il Commodore 64 e il Sinclair Zx Spectrum.

Sorsero i primi sgabuzzini che vendevano computer e programmi, erano simili a

circoli dove si riunivano ragazzi per scambiarsi giochi, materiali di ogni tipo,

duplicare software ecc. Con la crescita del mercato comincia però a porsi la

necessità per le software house straniere, di salvaguardare i propri interessi

commerciali. La duplicazione si profilava già infatti come grossa fonte di

perdita economica. Inizia cosi' una specie di gioco a guardie e ladri. Oggi

gli eredi di quell'ingenua generazione usurpano il ruolo dell'hacker,

scimmiottando in giro per la rete, oscurando con le loro malefatte i meriti dei

loro predecessori.

Il problema principale dell' hacker italiano e' sempre stato quello di dover

imparare tutto da solo, infatti, a differenza degli americani che avevano le

loro università e i loro manuali tecnici, gli italiani erano dei veri ignoranti

in materia e dovevano sperimentare tutto di sana pianta. Ma finalmente, verso la

fine degli anni 70, anche da noi iniziano a circolare i primi manuali tecnici con gli

schemi delle porte per interfacciarsi ad altre macchine, i kit di

assemblaggio per schede di interfaccia, ei compilatori Assembler per poter

programmare in un linguaggio a basso livello ma veloce e potente. La conoscenza

del linguaggio macchina si rese necessaria perché, per "crackare" un gioco,

bisognava addentrarsi nei codici esadecimali e nei comandi diretti del

processore.

A differenza degli Stati Uniti, in Italia la cultura hacker passa per canali molto

diversi. Infatti, dalle nostre parti i primi hacker comparvero trent'anni dopo,

con l'arrivo dei primi computer giocattolo come il Commodore 64 e il Sinclair Zx Spectrum.

Sorsero i primi sgabuzzini che vendevano computer e programmi, erano simili a

circoli dove si riunivano ragazzi per scambiarsi giochi, materiali di ogni tipo,

duplicare software ecc. Con la crescita del mercato comincia però a porsi la

necessità per le software house straniere, di salvaguardare i propri interessi

commerciali. La duplicazione si profilava già infatti come grossa fonte di

perdita economica. Inizia cosi' una specie di gioco a guardie e ladri. Oggi

gli eredi di quell'ingenua generazione usurpano il ruolo dell'hacker,

scimmiottando in giro per la rete, oscurando con le loro malefatte i meriti dei

loro predecessori.

Il problema principale dell' hacker italiano e' sempre stato quello di dover

imparare tutto da solo, infatti, a differenza degli americani che avevano le

loro università e i loro manuali tecnici, gli italiani erano dei veri ignoranti

in materia e dovevano sperimentare tutto di sana pianta. Ma finalmente, verso la

fine degli anni 70, anche da noi iniziano a circolare i primi manuali tecnici con gli

schemi delle porte per interfacciarsi ad altre macchine, i kit di

assemblaggio per schede di interfaccia, ei compilatori Assembler per poter

programmare in un linguaggio a basso livello ma veloce e potente. La conoscenza

del linguaggio macchina si rese necessaria perché, per "crackare" un gioco,

bisognava addentrarsi nei codici esadecimali e nei comandi diretti del

processore.

Nel giro di pochi anni, ma sempre in clamoroso ritardo, fioriscono scuole private di programmazione e di perito informatico. Fu allora che la generazione degli hacker si avviò verso queste scuole pieni di speranze, spesso però delusa per la scarsezza delle attrezzature e per l'utilizzo di linguaggi di programmazione ancora al tempo della pietra. E così gli smanettoni continuarono a fare tutto da soli, a scambiarsi informazioni per vie più o meno ufficiali, oppure passando nottate intere su manuali scritti in inglese e reperiti chissà dove, perdendo tanto tempo prezioso per lo sviluppo dell'informatica italiana. Con l'arrivo dei primi accoppiatori telefonici (splitter di linea) e con i modem auto-costruiti, gli smanettoni realizzano uno dei sogni più assurdi che all'epoca la loro fantasia potesse concepire: "viaggiare con il computer", ma ovviamente non si trattava di internet. Dopo una sperimentazione di circa 4 anni nasce in Italia, nel 1986, il Videotel. Fin da subito la vita di questo servizio si profilò molto difficile per la mancanza di clientela disposta ad aderire a causa degli altissimi costi della SIP (ex Telecom Italia). E proprio per i prezzi delle telefonate che i nostri hacker incominciarono a cercare modi per non pagare il Videotel. Impararono infatti varie tecniche per uscire dai propri Videotel orientandosi verso altre reti su cui scaricare i costi in bolletta. L'etica hacker però impediva loro di approfittare dei poveri utenti privati, avevano qualcosa di idealistico e romantico, quindi preferivano addebitare il costo delle loro telefonate a qualche mega industria alla quale non mancavano certo i soldi. Alcuni smanettoni più avventati iniziarono a fare telefonate a ditte private, spacciandosi per tecnici SIP e chiedendo agli sprovveduti il Pin e la password di accesso per effettuare dei controlli; molti utenti ci cascavano e davano senza accortezze le chiavi per entrare gratuitamente nei loro sistemi. I migliori successi si ebbero proprio con gli apparati computerizzati della SIP. Da lì rubavano le tante password assegnate a comuni, a.s.l., enti vari, per accedere ai servizi offerti senza costi e dialogare con altri utenti. Ben presto le tante password divennero di dominio pubblico e furono le preferite dagli hacker del Videotel. Naturalmente, le vittime dopo un po' si rendevano conto del raggiro, ma ormai era troppo tardi, l'hacker aveva già utilizzato i loro account per fare i propri comodi. Negli anni 80, con l'avvento dei modem e trovato il modo di non pagare la bolletta, molti cercarono di raggiungere le tanto ambite BBS (Bulletin Board System) americane, ovvero dei computer che utilizzavano un particolare software che permetteva ad utenti esterni di connettersi a esso attraverso la linea telefonica, dando così la possibilità di utilizzare funzioni di messaggistica e di file sharing (condivisione file). Giochi, programmi, sistemi operativi, erano disponibili nelle BBS e proprio per questo quella fu un epoca di grandi scambi di software, trasformando le BBS pirata in veri e propri negozi on line dove reperire il necessario e rivenderlo. Questo è l'approccio al contrabbando informatico italiano, e anche se c'era chi le usava per scopi puliti questo modo di fare infangò la reputazione degli italiani che furono accusati dagli americani di mancanza di ideologia e mossi solo da scopi economici. Fra la fine del 1985 e i primi del 1986, la telematica sbarcò anche in Italia. A quei tempi i modem erano oggetti complicatissimi e costosi, tant'è vero che gli hacker se li auto costruivano da soli, proprio come facevano i primi radio amatori con i loro baracchini. Gli hacker di quell'epoca erano comunque dei bonaccioni, difficilmente si facevano coinvolgere in episodi di pirateria e vandalismo. C'era un codice d'onore tra gli hacker, la rete doveva essere esplorata senza fare danni. Nacquero così dei club, comunità virtuali in cui si scambiavano password di accesso e notizie tecniche e ovviamente si gloriavano delle rispettive conquiste. Il più famoso gruppo di hackers italiani era il DTE 222, con base a Milano, poi vi era quello di Roma, e in entrambi, gli esponenti erano dei famosi professionisti informatici. In ogni modo la crema degli smanettoni italiani si incontrava su ALTOS, un sistema Unix situato a Monaco di Baviera, era il primo sistema telematico a consentire una vera e propria chat in tempo reale fra le persone ad esso collegate. C'era anche chi giocava col fuoco e tentava realmente di penetrare nei computer militari americani o in quelli di grosse aziende d'oltre oceano. Poche le persone che realmente ci sono riuscite e qualcuno ha anche pagato caro questo gesto, ma nelle leggende metropolitane circolavano voci di accessi tanto fantastici quanto improbabili.  Verso la fine degli anni 80 furono invitati ad una trasmissione televisiva

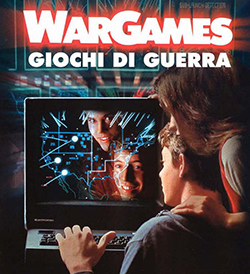

della Rai (Esplorando, condotta da Mino Damato), alcuni esponenti di entrambi i club italiani di

smanettoni, era il periodo in cui andava in televisione il film "Wargames - Giochi di Guerra" diretto da John Badham,

cui sarebbe seguito un breve dibattito e poi una sessione d'hackeraggio in

diretta: gli hacker milanesi e romani avrebbero cercato di penetrare in diretta

il computer del Pentagono, ma il tutto serviva a fare capire ai ragazzini che non

era facile come il film lasciava intendere o addirittura poteva essere

impossibile.

Parallelamente alle BBS pirata, cominciarono a svilupparsi altre

realtà, le comunità più numerose si sviluppavano attorno a due BBS romane: MC-LINK e Agorà Telematica e una milanese, Galactica, il primo ISP (Internet Service Provider) a fornire accesso a Internet al pubblico a prezzi inizialmente non proprio bassi. Mentre tutto ciò accadeva a Roma, il resto della nazione, che non poteva permettersi queste "cifre", trovarono una soluzione con FidoNet, la prima rete (matrix) di BBS nata nel 1983 per mano di Tom Jennings. FidoNet funzionava con un meccanismo a staffetta per cui il computer chiamava quello più vicino trasferendo i File indicizzandoli verso i

destinatari secondo una struttura tecnicamente gerarchica che ottimizzava i

costi delle telefonate e permetteva di recapitare i dati in tempi veloci.

Inoltre, le risorse tecniche richieste dal programma di connessione Fido erano modeste; una linea

telefonica, un modem a 300 baud, un 286 e un mega RAM.

A dire il vero in quegli anni oltre a FidoNet si usava ITAPAC, anche perché nel 1991 la SIP aveva

rilasciato una NUI (Network User Identifier), che permetteva a chiunque di

utilizzare il servizio gratis. Molte furono le NUI che circolarono attraverso le

BBS pirata, molte prese dalle ditte che usavano ITAPAC, alcune trovate mediante

scanning con il Telix, un software shareware per le telecomunicazioni per MS-DOS, scritto da Colin Sampaleanu nel 1986. Fatto sta che usandole si poteva aggirarsi indisturbati nella rete a spese di altri.

Intanto si fa avanti un fronte di liberalizzazione di Internet e un gruppo di smanettoni da vita a Cybernet, dove la

parola d'ordine per entrare nell'area era INFORMATION WANTS TO BE FREE,

- "L'informazione vuole essere libera".

Verso la fine degli anni 80 furono invitati ad una trasmissione televisiva

della Rai (Esplorando, condotta da Mino Damato), alcuni esponenti di entrambi i club italiani di

smanettoni, era il periodo in cui andava in televisione il film "Wargames - Giochi di Guerra" diretto da John Badham,

cui sarebbe seguito un breve dibattito e poi una sessione d'hackeraggio in

diretta: gli hacker milanesi e romani avrebbero cercato di penetrare in diretta

il computer del Pentagono, ma il tutto serviva a fare capire ai ragazzini che non

era facile come il film lasciava intendere o addirittura poteva essere

impossibile.

Parallelamente alle BBS pirata, cominciarono a svilupparsi altre

realtà, le comunità più numerose si sviluppavano attorno a due BBS romane: MC-LINK e Agorà Telematica e una milanese, Galactica, il primo ISP (Internet Service Provider) a fornire accesso a Internet al pubblico a prezzi inizialmente non proprio bassi. Mentre tutto ciò accadeva a Roma, il resto della nazione, che non poteva permettersi queste "cifre", trovarono una soluzione con FidoNet, la prima rete (matrix) di BBS nata nel 1983 per mano di Tom Jennings. FidoNet funzionava con un meccanismo a staffetta per cui il computer chiamava quello più vicino trasferendo i File indicizzandoli verso i

destinatari secondo una struttura tecnicamente gerarchica che ottimizzava i

costi delle telefonate e permetteva di recapitare i dati in tempi veloci.

Inoltre, le risorse tecniche richieste dal programma di connessione Fido erano modeste; una linea

telefonica, un modem a 300 baud, un 286 e un mega RAM.

A dire il vero in quegli anni oltre a FidoNet si usava ITAPAC, anche perché nel 1991 la SIP aveva

rilasciato una NUI (Network User Identifier), che permetteva a chiunque di

utilizzare il servizio gratis. Molte furono le NUI che circolarono attraverso le

BBS pirata, molte prese dalle ditte che usavano ITAPAC, alcune trovate mediante

scanning con il Telix, un software shareware per le telecomunicazioni per MS-DOS, scritto da Colin Sampaleanu nel 1986. Fatto sta che usandole si poteva aggirarsi indisturbati nella rete a spese di altri.

Intanto si fa avanti un fronte di liberalizzazione di Internet e un gruppo di smanettoni da vita a Cybernet, dove la

parola d'ordine per entrare nell'area era INFORMATION WANTS TO BE FREE,

- "L'informazione vuole essere libera".L'11 marzo 1988 il MURST (Ministero dell'Università e della Ricerca, in precedenza Ministero dell'Università e della Ricerca Scientifica e Tecnologica) istituisce con un Decreto Ministeriale una Commissione denominata GARR (Gruppo per l'Armonizzazione delle Reti di Ricerca). Il Garr sarà importante perché sarà stato il primo ordine storico che ha portato Internet in Italia. Verso la fine del 1990, giunsero in Italia dei banali floppy contenenti ufficialmente informazioni sull'AIDS. In realtà ospitavano dei virus che si attivavano dopo 90 accensioni del computer, provocandone il blocco. L'esito delle indagini compiute in Italia fu il sequestro di 82 dischetti in 78 banche e l'arresto dell'hacker americano Joseph Lois Popp, condannato nel 1993 per tentata estorsione continuata. Tra le sue vittime vi fu l'Università di Bologna, che per non aver effettuato il backup dei lavori perse 10 anni di dati. Il Virus Worm  Il giorno più triste nella storia di Internet è stato certamente

il 2 novembre 1988. Ma quella stessa data fu anche il giorno più glorioso di

Internet. All'incirca alle 18 (ora della costa atlantica degli Stati Uniti), uno

studente della Cornell University lanciò un programma di attacco alla rete, il

primo virus di una certa importanza che abbia mai raggiunto internet. Immediatamente il virus invase quasi tutto il paese. Dai Lincon Laboratories al National Supercomputing Center, dalla Boston University alla University

of California di San Diego. Entro un ora il virus aveva reso inutilizzabili

molti dei principali centri di ricerca nazionali ed internazionali.

Il giorno più triste nella storia di Internet è stato certamente

il 2 novembre 1988. Ma quella stessa data fu anche il giorno più glorioso di

Internet. All'incirca alle 18 (ora della costa atlantica degli Stati Uniti), uno

studente della Cornell University lanciò un programma di attacco alla rete, il

primo virus di una certa importanza che abbia mai raggiunto internet. Immediatamente il virus invase quasi tutto il paese. Dai Lincon Laboratories al National Supercomputing Center, dalla Boston University alla University

of California di San Diego. Entro un ora il virus aveva reso inutilizzabili

molti dei principali centri di ricerca nazionali ed internazionali.

A fronteggiare questa diffusione si attivò un gruppo di volontari chiamatosi VirusNet ei suoi membri lavorarono contro il tempo per fermare il virus. I membri del VirusNet si tenevano in contatto utilizzando le linee telefoniche e le porte di rete che il virus non aveva ancora bloccato. Due programmatori, uno di Boston e l'altro di Chicago, scoprirono alcuni errori nel codice del virus e capirono quali falle del sistema UNIX il virus usava per introfularsi. Nel giro di ventiquattro ore, questi sforzi combinati bloccarono il virus. Da quel momento università, agenzie governative connesse ad Internet, ma anche tutto il settore commerciale, sempre più interessato ad Internet, si resero conto che la minaccia dei virus fino a quel momento diffusosi su singole macchine per mezzo di dischetti, era cambiata. Il Worm era il primo virus dedicato alla rete, in grado, potenzialmente, di rendere inutilizzabile la maggior parte dei sistemi UNIX installati in tutto il mondo. Il suo funzionamento si basava sulla ricerca di una connessione di rete esterna e, una volta trovata, inviava una copia di se stesso ai computer della rete. Robert T. Morris, lo studente della Cornell University che aveva programmato il virus, fu condannato a tre anni di diffida, 400 ore di servizio alla comunità e una multa di 10.000 dollari. Morris creò il Worm spinto più che altro dalla curiosità, e si pentì subito dopo. Quando cercò infatti di bloccare la sua creatura era già troppo tardi. Chiese aiuto tramite BBS ad un suo amico affinché gli inviasse una soluzione per distruggere il virus. Sfortunatamente quella richiesta non partì mai in quanto il virus aveva bloccato anche la sua macchina. Il vero obiettivo di Morris era quello di provare la vulnerabilità della rete e infatti fece capire ai gestori di reti di computer e in particolare delle reti connesse ad Internet che non potevano stare tranquilli e di prendere delle immediate precauzioni. Proprio come l'etica insegna, un Hacker ha un compito, un fine, un ideale da realizzare con uno sforzo POSITIVO, magari a volte rimuovendo gli ostacoli che la società, la cultura e le tradizioni gli impongono, ma pur sempre al fine di migliorare le cose e non distruggerle. Se tutti riuscissimo ad essere un po' Hacker, arriveremo alla conclusione che il vero vantaggio che la nostra intelligenza ci offre, è quello della conoscenza. Non lasciamo che il lavoro compiuto negli anni dagli Hacker vada perduto, non permettiamo a quei giornalisti e scrittori che li hanno definiti teppisti, di rovinare la loro reputazione per colpa di qualche piccolo e insignificante programmatore che crea solo danni con le sue velleità. Copyright © 1999 - 2026 Gregorys.it - All Rights Reserved

|